W sieciach ze ściśle określoną polityką bezpieczeństwa zasadniczym problemem jest często ochrona stacji roboczych przed wirusami. Są sposoby, aby ograniczyć ewentualne koszt na oprogramowanie antywirusowe. Do skanowania okresowego można użyć clamav dla Windows, ruch www przepuścić przez filtr dansguardiana, a pocztę przez P3Scan.

P3San jest aplikacją, która pracuje w tle i przejmuje wszystkie żądania skierowane na serwery pocztowe przy pomocy reguły w iptables.

iptables -t nat -A PREROUTING -s 192.168.1.0/24 -d ! 192.168.1.0/24 -p tcp –dport 110 -j REDIRECT –to-port 8110

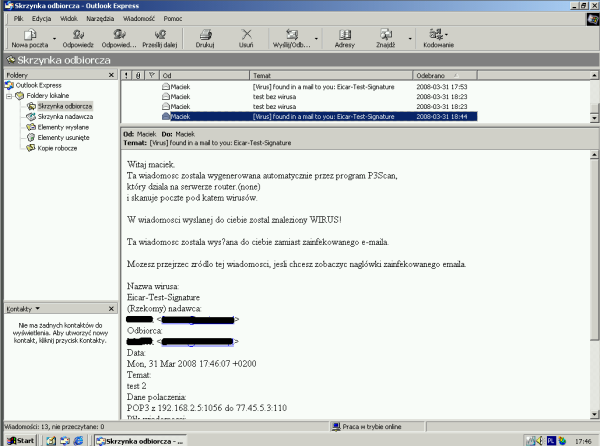

Zatem użytkownik, który odbiera pocztę z dowolnego serwera pop3 (lub jeśli dodamy drugą regułę z portem 995, także pop3s) zostanie skierowany na skaner P3Scan. W razie wykrycia wirusa użytkownik otrzyma komunikat.

W pakiecie znajduje się prosty plik konfiguracyjny, który powinien działać bez żadnych zmian, nie przeszkadza to w posiadaniu włąsnego serwera smtp i pop3 lub imap. Jednak własny serwer najprawdopodobniej jest już skonfigurowany do pracy z clamavem, więc należałoby pamiętać, żeby przekierowanie nie obejmowało wywołań do własnego serwera.

Stan na dzień 31.03.2008. Pakiet jest w fazie wstępnych testów. Instalujemy go poleceniem pacman -S testing/p3scan. Ma możliwość wsþólpracy z programami antyspamowymi, przy czym w przypadku dspam jest to bardzo proste. Może też skanować porty smtp (nie testowane), lecz w sieci firmowej, czy szkolnej to jest mniej istotne.

W moim przekonaniu nie należy tego programu instalować w sieciach abonenckich, w których komputer użytkownika jest jego własnością, a jego stan – sprawą użytkownika. Ważnym argumentem jest to, że zainfekowane maile są składowane w /var/spool/p3scan i dostępne jedynie dla administratora. Oznacza to, że admin może być zasypywany petycjami użytkowników aby „jakoś” im odzyskał mail, „bo na pewno był bardzo ważny”…

autor: W. Trąmpczyński (Maciek)